Networkforensic

Threat hunting

Emotet

31 - Oktober 2019 - Blog Post # 742

Emotet malware

Emotet startede som en Banking Trojan men er i dag mere et

framework, der spreder andre former for Trojans deriblandt kan

agerer downloader for Trickbot, Formbook, Qakbot, IcedID og Gootkit

mm. Det er i dag en infection hvor den inficeret host meget ofte

bliver oprettet som en SPAM bot der bruges til at sprede flere

malware kampanger, men hvor den også ligeså godt kan blive inficeret

med en af omtale infections.

For at kunne spotte en inficeret host der bruges som SPAM bot i en

infrastruktur skal man have 100% styr på sit mail-flow. Det betyder

at ingen hosts (klienter) må sende mail direkte ud på internettet.

Det må kun være den indterne mailserver de forbinder sig til. Mail

exchangeren (mailserveren) skal herfra håndtere mail ind og ud. Jeg

anbefaler at man opretter outbound firewall rules der forhindre at

klienter kan sende mail til noget man ikke har styr på.

Jeg har set følgende porte benyttet til at sende mail hen over TCP,

25,26,587,465 fra Emotet inficeret hosts.

Meget ofte ser jeg også at Emotet logger ind i mail systemer, som er

enten opsat som videre SPAM bots eller det kan være systemer hvor

brugere har mistet deres password til systemet på anden vis. Men det

er ALTID systemer uden 2FA og med meget dårlige passwords.

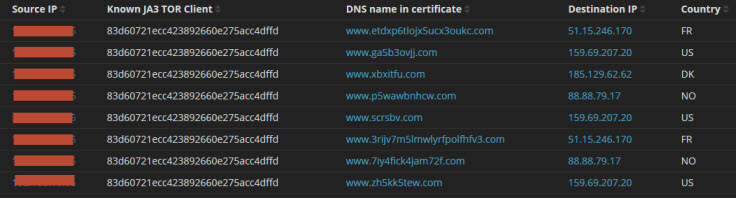

Hver gang Emotet benytter krypteret forbindelser er det muligt at

finde den samme JA3 fingerprint. Igennem de sidste 5 år er JA3 kun

skiftet 2 gange. Så denne er ret unik for at identificere Emotet

hver gang uden brug af AV eller IDS systemer alene på JA3

fingerprintet.

IDS Rules frigivet

Jeg har frigivet 2 IDS rules der kan se hver gang en klient

forsøger at oprette outbound mail commands. Denne rule vil sikkert

give mange falkse positiver såfremt man ikke tilretter den så den

passer med ens infrastruktur. Udskift $HOME_NET med ![<DIN MAIL

SERVER IP>] udskift imellem [ ]

Hancitor

15 - Oktober 2019 - Blog Post # 741

Hancitor malware

Hancitor malware blev kendt i 2014. Det er i virkeligheden

et malware spammer framework om man kan kalde det det.

Nu har jeg gennemgået 13 forskellige kampanger hvori dette bruges

til at sprede forskellig typer malware. Der er 2 ting der aldrig

skifter i dette. Måden den poster til C&C og DNS tjek der bliver

foretaget for at tjekke outside IP adressen. Alene DNS tjekket sker

på en lidt "unormal måde" og det eneste sted jeg har set det

ske på den måde igemme 20 år. OpenDNS tillader kan man lave følgende

lookup via myip[.]opendns[.]com som er bedst beskrevet som en unix

command her dig +short myip.opendns.com

@resolver1.opendns.com

Dette giver outside ipadressen direkete via et DNS lookup hvor der i

DNS response, så kan ses outside ipadressen. Super smart ? Eller er

det ?...... Men det er da sejt at netop OpenDNS tillader det. Troede

det var en sikkerheds løsning...

![]()

Såfremt man benytter en SplitDNS løsning og al DNS bliver sendt

igennem den, vil dette forhindre DNS request i at forekomme, da det

jo er klienten der sender direkte fra sig selv og ud imod

Internettet hvilket jo så ikke burde være tilladt. Eller man kan

siknhole domænet som en alternativ medtode til at stoppe dette, men

malwaren vil sikkert stadig køre på den indterne host som jo så lige

er blevet inficeret.

Det bliver da vildt fedt når Browser producenterne begyder at "æde

alle DNS opslag" BUM....så kan ingen se crap som det her mere. Hold

derfor kraftigt øje med i hvilke version at både Google og Firefox

vil begynde at tvinge sig ret til dine data og væk fra dine

sikkerheds løsninger. Det er sku en sej verden....

Direkte DNS opslag fra

klienter og servers imod internettet bør ikke kunne forekomme i et

modernet netværk.

IDS Rules frigivet

2 stk IDS rules frigivet. Trigger de begge 2 er der 100%

sikkert bid på Hancitor malware. Happy hunting.....

ESP - Encapsulation of IPsec Packets

05 - Oktober 2019 - Blog Post # 740

ESP

Ved alle normale IPSec forbindelser som benyttes i forbindele med

VPN. Så kommer der altid en en ESP UDP pakke efter ISAKMP er opsat

med et en speciel udformning i data payloadent. Denne pakke kan man

benyttes til at se hvornår en VPN forbindelse er oprettet. Det kan

være nyttigt såfremt man har netværk der ikke må oprettes VPN

forbindelser til af en eller anden grund. Der kan være flere

forskellige senarier. Det kunne eksempelvis være en leverandør der

kun må tilgå fra bestemet ip adresser osv osv....

IDS Rules frigivet

Det kan anbefales at benyttes denne IDS rule, såfremt man

gerne vil holde øje med om der bliver oprettet IPSec til host man

har på et trustet netværk. Den ser på oprettet forbindelser der

kommer udefra. Den vil støje såfremt den bliver benyttet på netværk

der tillader oprettelse af IPSec.

Når den eksempel bliver triggeret i Security Onion så findes der

mange muligheder hvor man kan bruge denne alert til aks at se fra

hvilke lande forbindelser bliver oprettet.

Quasar-RAT - APT 10

25 - September 2019 - Blog Post # 739

Quasar-RAT

Open Source Quasar-RAT som bla. bliver benytte af APT-10, er det

lykkeds mig at lave en IDS rule til. Det er lidt et "long shot" Men

den virker såfremt der benyttes default config og jeg har ikke set

at indhold kan laves om. Såfremt den trigger skal man tjekke Hosten

for infection. I trafikken bruges der QuickLZ compression oven på

TLS. Men mange glemmer hele tiden Magic Numbers også APT-10 gruppen

åbenbart.....hæ hæ. Man skal være lidt kreativ med Wireshark så kan

man godt finde den røde tråd selvom alt ser krypteret ud.

Man kan læse mere

herfra. (PDF Fil fra Fireeye)

IDS Rules frigivet

Yderligere er der de gængs Ip lookup servises som altid

bliver brugt i malware. Happy hunt....

Windows Powershell

22 - September 2019 - Blog Post # 738

Powershell User-agent

På opfordring har jeg lavet en IDS rule der kigger efter

hver gang Windows PowerShell downloader via velkendte HTTP porte.

Dette er fordi PowerShell ofte bruges til at hente malware med, via

Powershell indlejret scripts.

Rigtig meget Ransomware benytter bla. denne teknik ofte uden nogen

former for tunnel af trafikken. Enkelt ransomware familier benytter

dog Socks proxy som eks Royk, så her vil denne rule ikke hjælpe noget,

og andre triggers vi spotte dette. Det den

kigger efter er user agenten. I pakke trafikken på alerten, vil man

så kunne se URL information, domæner, fil navne og IP adresser. Skal

denne rule være mere generisk så kan jeg abefale at fjerne

HTTP_PORTS og sætte denne til any.

Man kan selv teste med følgende web request via PowerShell. Dette

henter en exe fil for testens skyld og gemmer denne til et D-drev.

Dog skal man være opmærksom på at User Agents kan omskrives eller

der findes andre med WebClient der ikke giver en User Agent der kan

trackes.

Invoke-WebRequest -Uri

"http://www.winimage.com/download/winima90.exe" -OutFile "d:\winima90.exe"

Jeg har desuden selv lavet JA3 hunting via Security Onion på netop PowerShell, så man kan se hver gang PowerShell bliver benyttet over HTTPS forbindelser. Dette køre via en dashboard i Security Onion og virker ganske fint. Det kræver at man kender alle versioner af PowerShell, da alle kommer med forskellige TLS implementeringer og derved vil give en forskellig JA3 hashes. Men det er en overkommelig opgave, da der ikke findes så mange versioner alligevel.

IDS Rules frigivet

Den vil helt sikkert være genstand for en del falsk

positiver hos nogen og hvor man hunter uden af finde det relevante,

Men søgninger bliver en del nemmer i Security Onion grundet lidt

knold i data informationer. Rulen kan nemt tuses via modifysid.conf

med eks følgende til den IP adresser der støjer meget og man har

tillid til. Tilføjes i bunden af modifysid.conf.

suppress gen_id 1, sig_id 5005001, track

by_dst, ip 10.10.10.40

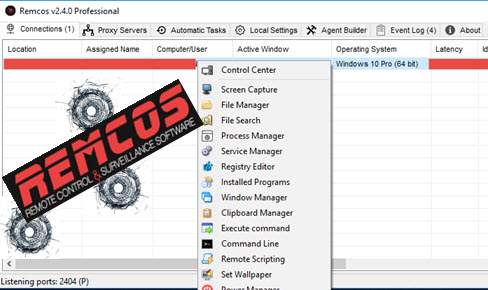

Remcos RAT Trojan

11 - September 2019 - Blog Post # 737

Remcos RAT Trojan

Det er første gang jeg har set en RAT blive solgt som

tyveri beskyttelse. Men det er er hvad det er. Det bruges lige nu i

forbindelse med malware SPAM kampanger. Ankommer via word DOC filer,

som en indeholder en downloader til givne domæner som server

payloaden Remcos RAT. Standard stuff.

Det er nok den RAT jeg har set med mest funktionalitet. Meget fint

arbejde faktisk.

Igen ser jeg at HOSTs uden domæne som server exe filer og som JPG

filer eller PNG filer. Hold derfor altid øje med disse triggers. Det

er også meget klassisk at bruge "tricks" som dette.

Bemærk

Bemærk at jeg kan anbefale at benytte Security Onion. Er også blevet

meget moden som et PCAP network forensic framework. Jeg er super fan

af dette....

IDS Rules frigivet

IDS rule frigivet... Så happy hunting

Trojan Netsupport RAT

01 - September 2019 - Blog Post # 736

Trojan NetSupport RAT

Jeg skulle hjælpe en virksomhed med at få lavet detection til

denne Trojan Netsupport RAT. Her kommer der lige lidt lærepenge

nogen sikkert kan bruge når de vil lave IDS rules selv.

Når der sendes HTTP trafik på port 443 så bliver dette ikke kørt

igennem i HTTP normalization i SNORT, fordi denne port jo som

bekendt bliver brugt til TLS/HTTPS normalt. Porten er ikke beskrevet

i snort.conf som noget der skal i normalization som HTTP men i

preprocessor ssl. Derfor kan man IKKE bruge argumeneter i SNORT

rules som http_uri, http_method

osv. på port 443.

Man skal ikke altid bare lade sig snyde at et billede og så forsøge

at lave IDS rules ud fra dette, uden at man har adgang resten af

trafikken. Flere ting spiller typisk ind.

Vil man parse trafik på port 443 som HTTP skal port 443 tilføjes til Snort.conf til HTTP

normalization (ikke anbefalet) Tilføjer man port 443

til HTTP normalization vil man få et kæmpe overhead på CPU belastningen.

Ang. Trojan Netsupport RAT så vil jeg mene at dette er et "lovligt"

tool der "bare" bliver deployed via et Botnet hvilket så med det

samme gør det til en Trojan af flere årsager.

Bemærk

Jeg i forvejen har IDS rules til public brug, der bla kigger efter

POST commands på PORT 443, fordi jeg netop ved at det meget ofte

misbruges at HTTP trafik bliver sendt hen over SSL porten.

Disse rules gjorde jeg tilgængelige i 2017 men tror rent faktisk

lavede dem engang i 2014. Så det er altid en god ide at tjekke efter

HTTP trafik på en normal krypteret port.

IDS Rules frigivet

Har fået lov til at publicerer IDS Rulen. Så happy

hunting....

Netwire Trojan RAT

26 - August 2019 - Blog Post # 735

Netwire RAT med 256 AES kryptering på trafikken

Netwire RAT var lidt kryptisk at hitte rundt i, da den benytter sin

egen protokol. Ser man på trafikken, kan man se data på high

ports som ser / er krypteret. Jeg fandt en gammel analyse af

trafikken og fandt at der var ændret i den version man ser blive

spredt rundt for tiden. Den nye er der faktisk slet igen der kan

finde....

Der er to vigtige key points man kan kigge efter, som er når man

bliver inficeret så joiner den inficeret host sig til C2 serveren

med en pakke med hardcoded standard informationer i. Den pakke er

vigtig for den er "altid" den samme.

Dog findes der også en beacon pakke som bliver sendt hele tiden for

at opretholde forbindelsen imllem inficeret host og C2 serveren som

har nogen unikke træk.

Wireshark display filter til at finde beacon trafikken.

(data.data == 01:00:00:00:97) &&

(data.len == 5)

Kendte grupper der benytter Netwire

RAT

APT33

SilverTerrier

The White Company

Anbefaling

Til at begynde med, så kan denne form for trafik køre fordi man

tillader trafik fra High ports til high ports i sin firewall. Vær

vågen overfor dette.

IDS Rule frigivet

Denne rule kigger først på tilmelding hos en C2 servers og

efterfølgende på beacon trafikken. Testet på 200Gb trafik uden

falske positiver. En meget præcis IDS rule.

Trojan MedusaHTTP DDOS botnet malware

15 - August 2019 - Blog Post # 734

MedusaHTTP via RIG Exploit Kit

Brad Duncan har publiceret information omkring DDOS Botnet

malware MedusaHTTP. Der findes ikke noget der kan finde den "nye"

MedusaHttp som stammer tilbage fra 2015. Dengang fundet af

ArborNetworks. Lige nu bliver den spredt via Rig Exploit

Kit og angriber online gaming sites.

Der fandtes ikke nogen IDS rules der kunne finde den "nye" version. Dog er der triggers i andre retninger der finder andre dele af malware kampangen.

IDS Rule frigivet

Der er selvfølgelig frigivet IDS rules, man frit kan

benytte. Testet på 400GB trafik uden falske positiver.

Lord EK med njRat

13 - August 2019 - Blog Post # 733

Lord EK med NjRAT

I en tidligere kampange bliver der også deployet njRAT som

payload, via Lord EK. For at finde en unik trigger i denne, skal man

lige bruge lidt tid på at læse data pakkerne igennem,da alt ser

krypteret ud. ved første øjekast.

Det kan sikkert snyde mange.

IDS Rule frigivet

Der er selvfølgelig frigivet IDS rules, man frit kan

benytte. Dog er denne ikke så hård ved en SNORT sensor som nogen af

de andre IDS rules jeg har set fra Talos og ET-PRO. Desuden bør

falske positiver være minimale ved brugen af min IDS Rule.

Lord EK med Eris Ransomware

12 - August 2019 - Blog Post # 732

Lord EK med Eris Ransomware

De forsøger en del nye ting. Men det lykkedes ikke så godt,

for der er detection til stort set det hele undtagen en ny IP lookup

service som de vil benytte. Det er også første gang

jeg ser ngrok tunnels blive benyttet i forbindelse med et Exploit

Kit sammensat med Ransomware. Der er sågar et

Payload Common Construct Bind_API

rippet direkte fra Metasploit. Yderligere er ngrok

tunnels sporbare......"SUCKS TO HAVE MADE THIS CAMPAIGN"

Eris Ransomware

Eris Ransomware er et forholdsvis nyt navn i Ransomware familierne.

Bruger de klassiske TXT filer med ransomware tekst. Med andre

klassiske "trisk"

Yderligere information

https://blog.malwarebytes.com/threat-analysis/2019/08/say-hello-to-lord-exploit-kit/

IDS Rule frigivet

Der er selvfølgelig frigivet IDS rules, man frit kan

benytte.

Mitlægehus.dk - Hacked by Fallag Gassrini

04 - August 2019 - Blog Post # 731

Defaced sites

Generalt bliver jeg meget hurtigt træt

af de web-sites, der ikke tilbyder en mail adresse man kan skrive

til og slet ikke når det det handler om Abuse som i dette tilfælde.

Denne gang er det Mitlægehus[.]dk.

I forbindelse med at en ven ville låne min ipad til lige at bestille

en tid hos lægen, begyndte mit IDS system at bimle.

Kontakt

Af ren venlighed ville jeg lige gøre lægehuset opmærksom på

at de på et tidspunkt har haft et problem / eller stadig har det.

Det kunne godt være manglende oprydning. Men jeg fandt desværre

lægehuset tilbage i 2015 på zone-h hvor de også har været defaced.

Så mon ikke det er lidt generalle sikkerheds problemer de

har, med lidt manglende fokus på hvad der lige er vigtigt i denne

forbindelse.

Dog er der rigeligt der godt kunne være sikkerheds

opdateret på deres hjemmeside.

Men

der er da et telefon nummer til lægehuset jeg kunne ringe

til. Her spurgte jeg efter en mail adresse hvortil jeg kunne skrive

til dem om problemet. Så ville jeg sende dem al information om det

jeg har set. Svaret var bare at det har de ikke, så svaret var at jeg kunne

bestille tid hos en læge eller bare downloade deres App, hvad det så

end er ? ..........hmmm lad mig lige tænke mig om her......NEJ.

Alerts

Typisk er der tale om hacked web-sites når disse IDS rules trigger

og meget ofte er det manglende oprydning efter de har være

komprimitteret eller defacement der ligger uden for det en bruger

typisk ser. Ved gennemgang at TCP pakken for alerten, kunne jeg se

den streng som der var tale om virkelig også pegede på at de på et

eller andet tidspunkt har være kompromiteret. For mig viser det også

at selve hosting provideren ikke holder skarpt øje med deres egen

trafik.

Info

mitlægehus[.]dk - 86.48.37.74 (serverpark.dk)

xn--mitlgehus-j3a[.]dk - 86.48.37.74 (serverpark.dk)

URL:

http://xn--mitlgehus-j3a[.]dk/wp-content/plugins/revslider/rs-plugin/css/captions.css?ver=4.0.26

Typiske budskaber fra Fallag Gassrini

(Set i andre tilfælde)

|

|

GDPR og DK-Hostmaster

Før GDPR tiden kunne man ofte finde information til en

ansvarlig for domænet via DK-Hostmaster. Men siden GDPR, er det

blevet helt umuligt. Når en web-site ejer så samtidigt ikke tilbyder

kontakt via selve websitet så får man altså et probelm som web-site

ejer.

Kontakt via Tredjepart

Man kunne så gå dirrekte til IP adresse ejeren som i dette tilfælde

er jay.net men hvor sentia.dk står med abuse mail adressen.

Problemer med dette er at en hosting providers ofte får mulighed for

at "undlade" at fortælle kunden at deres system har/er kompromiteret

typisk fordi de har kontrakter og hoster dem osv. Det har jeg

desværre set for mange gange,

Jeg vil ofte gerne have fat i selve

kunden, således får kunden selv en mulighed for at vælge hvad de vil

gøre. De ofte selv hvem der har lavet deres web-site osv osv.. Det kunne jo være de ville skifte hosting provider.. Men når så

kunden som i dette tilfælde bare er "afvisende" i alle retninger, så

ville hosting provideren ofte heller ikke gøre noget aktivt, så

længe der ikke er tale om disideret spredning af malware. I malware

tilfælde kan man få DK-Hostmaster til at tage domænet ned såfremt

web-sitejeren ikke vender tilabge med på henvendelser. Men igen hvem

skal man tage kontakt til i småtilfælde som det her ?

Mulig løsning

Generalt ser jeg mange der ikke tilbyder en kontakt form til

web-site ejeren. Det er et

problem i tilfælde som dette, hvor man ikke kan komme i kontakt med

ejerne / de ansvarlige af et web-site. Jeg mener også det kun er et

problem der kan løses ved lov. Men det burde i virkeligheden også være noget som

enhver der har et web-site burde være interreseret i at kunne oplyst

når de støder på problemer som dette.

Generalt burde man se på dette som at ethvert web-site kan

bruges som angrebsplatform imod andre. Hvilket sker hele tiden

døgnet rundt. Dette kan være fra alt lige fra små IOT enheder der

har et web-interface til store velkendte web-sites.

Det burde også være lov at når et hosting provider opdager at deres

infrastruktur har været defaced i et eller andet omfang, at så alle

kunder bliver informeret om at hosting provideren har haft

problemer. Jeg ser desværre alt for ofte at hosting provideres ikke

siger noget til kunderne om en given hændelse. Når det er dem der

skal kontaktes. Årsagen til dette kan være meget, men problemet er

at ejerne ikke bliver informeret.

Et krav kunne være at alle web-sites herunder dem fra bla IOT

enheder osv. skulle opsætte kontakinformation til en ansvarlig SOC /

NOC. Denne

kunne eksempelvis opgives via DK-Hostmaster også eller via web-sitet

selv eller direkte på en IOT enhed. Lige nu har vi et "limbo land"

hvor der er en masse udstyr derude som bliver poppet i alle

retninger og brugt som angrebs platform imod alt muligt andet.

Hvis nogen derude skulle sidde med en bedre ide til at løse denne

udfordring så høre jeg meget gerne fra jer.

US-CERT med Pizzahut certifikat

24 - Juli 2019 - Blog Post # 730

Certifikat problemer

Igennem længere tid har jeg bemærket at når man besøger

US-CERT så får man mange certifikat fejl.

Jeg har endnu ikke kunne finde hvor fejlen ligger. Men det er helt

garenteret at nogen "fucker" med forbindelser.

Problemet opstår ind imellem og for det meste kun når man skal beøge

US-CERT hjemmeside.

Du

kan hente certifikaet her i en ZIP fil..

URL:

https://www.us-cert.gov/

A: Record IP:

2.21.44.206

PTR Record:

a2-21-44-206.deploy.static.akamaitechnologies.com

SuperTuneUP - Spyware / Virus

16 - Juli 2019 - Blog Post # 729

SuperTuneUp

Har fundet noget malware / Spyware / Virus som faktisk

gemte sig i SMB trafikken. Det beviser at, når man ligger

"sikkerheds software" på en host der builder en normal profil af

hosts og når så hosten er inficeret når man builder sin normal

profil oven på en i forvejen inficeret hos....så får man ikke nogen

flags den vej efterfølgende. Det beviser også hvad min mange årige

lærdom siger mig, nemlig at "Man ikke kan bygge sikkerhed på

noget der i forvejen ikke var sikkert til at begynde med"

Jeg byggede for lang tid siden en IDS rule der kigger efter cifs

remote host information på SMB trafik. Når man så tjekker alle cifs

alerts der peger på eksterne IP adresser, så var der rent faktisk

bid på krogen.

Det bevider også at man skal blokke for SMB trafik outbound i sin

firewall også på klienter og servers.

![]()

IOC'er

Man kan frit benytte disse IOC'er.

Installer file name:

stuasetup_site_default.exe

SHA1: d583f865c03505d1ce93f00dd3ade015c40a4ecb

Bad domain

Supertuneup[.]com

IP: A: 212.32.229.107

Installer path

"C:\Program

Files (x86)\Super Tuneup\SuperTuneup.exe"

Install path file name:

SuperTuneup.exe

SHA1: 364936fd15b3d3642fe72b246d4ced964ddf4948

IDS Rule frigivet

Der er selvfølgelig frigivet IDS rules, man frit kan

benytte.

PolarProxy fra Netresec

26 - Juni 2019 - Blog Post # 728

PolarProxy

Kan anbefales som en HTTPS Proxy. Husk den er begrænset, få

der for en licens til at køre ubegrænset.

Se mere her -

https://www.netresec.com/?page=Blog&month=2019-06&post=PolarProxy-Released

Tik tak og lange løg af Censys Scanninger

17 - Juni 2019 - Blog Post # 727

Generalle scanninger

Min holdning til denne form for scanninger, hvor man ikke

selv har givet samtykke er meget klar og har altid været det. Læs

eks om alle de gange jeg har skrevet om Shodan. Hver gang jeg

spotter dem laver jeg drop rules og IDS rules til dem og de bliver

publiceret. Så velkommen i klubben

Censys.

Denne gang er det bare sådan at mange militære nationer står på

listen over dem der benytter det. Det er helt fint hvis de ønsker

overblik over egne netværk. Men drop da lige mit net og alle dem der

ikke ønsker at være bladt de første der bliver ramt såfremt der lige

pludselig bliver fundet en sårbarhed på noget at mit udstyr, så står

jeg først på liste over dem der måtte blive et target......Fuck jer.

Fedt at hvis at mit land støtter og bruger penge på at bringe mig

øverst på denne liste.

Opsæt for helvede jeres egne løsninger så resultater ikke bliver

tilgængelige for alle. Alene det at Censys reklamerer med hvem deres

kunder er viser også moralen hos dem der laver løsningen.

Det paradoksale er, at dem der skal beskytte os, er med til at fonde

dem der gør os til et target. Det flyver ikke...

Whitelist og Blacklist

Til blacklist kan man blokke for følgende IP range 198.108.66.0/23 i

firewalls. Som whitelist tilbyder de at fjerne ens IP adresser. Dem

stoler jeg sjældent på. For hovsa vi lavede en opdatering og din IP

range blev fjernet....!!! set før.

IDS Rule frigivet

Har selvfølgelig lavet IDS rules der spotter når de

scanner, som jeg håber alle vil benytte.

Sysmon v10.1 og DNS logging

15 - Juni 2019 - Blog Post # 726

Sysmon DNS logging

Den nyeste version af

Sysmon fra sysinternals gør det muligt at enable DNS loging,

forsået på den måde at det er muligt at se hvilken applikation der

foretog DNS opslaget. (Skal skæres ud i pap til folk fra

Cowi....hæ hæ) Det er nyttigt i forbindelse med forensic og

SIEM systemer osv. Dog kan den stadig "snydes". Såfremt det er

svchost.exe som en applikation foretager DNS opslag igennem, så ser

man kun svchost.exe, hvilket jeg finder lidt dumt. Men måske jeg har

overset noget ?

Nu har jeg testet det og vil lade det rulle et stykke tid for at se

om det er brugbart på de malware maskiner jeg benytter til test af

ondsindet kode på. Så må tiden vise om jeg finder det brugbart /

nyttigt. Dog vil jeg stadig anbefale det på servers og workstations.

Installation og opsætning

Jeg har frigivet en

zip fil

med config fil og installations vejledning. Men basalt set kan

man enable det med en config xml fil som herunder. Laver man

en update, anbefaler jeg man ganstarter systemet efterfølgende. Vil

man ikke bruge de medfølgende exe filer kan man selv hente dem via

Sysinternals's site.

Fxmsp hacker group controll with Trend Micro

25 - Maj 2019 - Blog Post # 725

TeamViewer og AnyDesk

Jeg har længe advaret imod at benytte tools som eks TeamViwer til at

foretage remote management i infrastrukturen. Af flere

årsager. Eks man kan ikke kontrollere tredjepart og det dermed er

noget der bliver tilladt generalt i infrastrukturen og man kan miste

kontrollem med det. meget hurtigt.

I forbindelse med at det kom frem at Symantech, Trend Micro og

McAfee blandt flere angiveligt skulle være hacket af gruppen Fxmsp,

har

bleepingcomputer netop publiceret en artikkel med russiske mails

med oversættelser til, der meget klart viser lige netop hvorfor man

ikke bør benytte omtalte tredjeparst tools til management.

I en af de oversætte mail beskriver de at adgangen for 300.000 USD

gives via TeamViewer og AnyDesk. Den sidste har jeg ikke set før og

er derfor meget interessant, da den på samme vis kan give adgang.

Dog syntes jeg den er lidt mere cool, da man bare skal fyrer en exe

fil af på systemet og vupti så er der adgang.

Anbefalet

Lad nu være med at brug tools hvor det er kontrolleret af

tredjepart. Dette åber hele din infrastruk op til fjentlig

overtagelse, bare spørg Trend Micro, hvor hackerne har haft adgang

til 1000 Treabytes data.

IDS Rule frigivet

Jeg har tidligere som i for lang tid siden frigivet IDS

rules der kan spotte TeamViewer men aldrig noget til AnyDesk.

Jag har lavet et par IDS rules til at spotte om man har en kørende

forbindelse med en Any Client. Ellers man kan blokke for domænet

*.anydesk.com

RDP Stands for “Really DO Patch!” - BlueKeep

23 - Maj 2019 - Blog Post # 724

CVE-2019-0708

BlueKeep er den nye sårbarhed i RDP med kørende exploit til. Den

er en af de helt grumme. Gutterne på xDedic må klappe i hænderne da

omsætningen på salg af RDP forbindelser til virksomheder må være i

top lige nu !

Wireshark Display filter

Følgende wireshark display filter kan benyttes: Vær

opmærksom på at det kun er såfremt RDP ikke køre over SMB3.

rdp.channelDef and rdp.name == "MS_T120"

Anbefalet

Fjern alle RDP adgange til alt hvad du har fra internettet imod imod

alt hvad du har af åben RDP. Brug det kun over krypteret forbindelser som eks

VPN. På alle dine endpoints, bør du kun tillade det fra truste kilder

og ikke bare tillade fra alle IP adresse på dit LAN. Følg ellers

anbefalingen fra

Microsoft og få især patchet dine Windows 7 og 2008 servers nu.

IDS Rule frigivet

SNORT har også frigivet næsten det samme, hun husk at

tjekke om den er aktiv :-) Det glemmer mange...

Qbot Trojan

19 - April 2019 - Blog Post # 723

Qbot

Qbot er ikke en ny spiller og er designet til at stjæle

financial information.

Qbot data xfil

Qbot trojan benytter FTP data til xfil af "zip" filer, som

i virkeligheden er krypteret blops med stjålet data.

IDS Rule frigivet

Bedre detection på outboud mails som ikke kommer fra

defineret indterne mail servers. Derfor er det vigtigt at mail

servers bliver deffineret i snort.conf. Data xfil via FTP data fra

qbot varianter, samt ip adresse tjek som meget malware elsker at

benytte dette er denne gang imod ip-address[.]com.

Dridex Trojan

01 - April 2019 - Blog Post # 722

Målrettet tricks

Det har længe været kendt at man bare skal målrette

personer der sidder i HR. Især dem der skal åbne filer som

ansøgninger og CV mm. dagen lang. Derfor er det vigtig at løsninger

bliver opsat, for netop at gøre mere ud af at beskytte dem, i deres

daglige arbejde. I seneste kampange med Dridex Trojan benyttes netop

denne lille finte...

IDS rules som er generiske skal benyttes

Da Dridex Trojan er ret godt lavet, skal man holde øje med følgende

IDS Rules. Det kan virkelig godt betale sig at validere filer netop

når man får disse alerts. Da jg gik i gang med at validere

denne kampange var der ikke nogen kendte faktorer som eks hits på

VT. Dog findes der gode JA3 sigs man fremadrettet kan bruge til

hunting.

Command and Control channels

26 - Marts 2019 - Blog Post # 721

ICMP og DNS Tunnels

Inspireret af

Eric Conrads

præsentation fra 2016 har jeg gennemgået de IDS rules jeg

allerede ligger inde med til at identificerer Covert channels som

eks ICMP tunnels og

DNS Tunnels. En del Tunnels kunne jeg finde i forvejen, noget

krævede små tilpasninger og 5 nye IDS rules blev det også til. Eks

SSH hen over ICMP. Igen er det ikke noget man kan få via Talos eller

ET-PRO heller ikke i betalte rule sets.

DNSCat Tunnel

Larmende IDS rules

Jeg vil også betegne det som larmende IDS rules når de trigger. Men

det er hele ideen for så er der bestemt noget galt og nogen skjuler

trafik igennem ens systemer man bestemt skal jagte og få stoppet.

Det vil også antyde at man ikke har opsat sine firewalls eller DNS

efter det man kan betegne som best pratice, hvilket jeg ser at

rigtig mange ikke har. Det er både med hensyn til DNS og ICMP der

stort set altid kan misbruges. Jeg ville nok anbefale at netop dette

problem skal håndteres helt ud på endpoints, således at DNS eks kun

må gå til indterne DNS og at ICMP bliver opsat således at det kun er

begrænset code numbers der kan bruges.

ICMP Tunnel

IDS Rule frigivet

Der ligger 5 nye IDS rules samt tilpasninger på 3 andre IDS rules.

Det er som altid helt gratis at bruge dem.

New Kit on the Block: Spelevo EK

24 - Marts 2019 - Blog Post # 720

Nyt Exploit KIT man skal være vågen overfor

Ind imellem kommer der nye exploit kits man skal være vågen overfor.

Spelevo bruges rigtig aktivt til at sprede bla, TOR Traffic,

Troldesh Ransomware, Click Fraud, Flash Exploit, Windows VBScript

Engine Remote Code Execution Vulnerability mm. Jeg har endu kun set

dem benytte TLD XYZ domæner, hvilket nok viser de er armatører

endnu. Dog skal man ikke undervurdere dette, bare fordi jeg ikke har

set andre domæner.

Genkendelig kode

Når man kigger de forskellige kampanger igennem falder man

over genkendelig kode der bruges hver gang. Lad os se hvor lang tid

det holder. Ellers findes der meget andet man kan bruge.

IDS Rule frigivet

Jeg har valideret på 480 Gb trafik uden falske positiver. Der findes

ikke andre Spelovo IDS rules pt. der fanger de nyeste kampanger. Det

jeg kunne finde var alt sammen noget der ikke virkede fra både

ET-PRO og SNORT.

Norske Hydro - LockerGoga Ransomware

23 - Marts 2019 - Blog Post # 719

Det minder mere om et "Wiper tool" end Ranomware

Normalt når jeg kigger på ransomware har det en masse bestemete

kartaristika som Ransomwre benytter sig af. Det har LockerGoga langt

fra, andet end det Krypterer din makine på få sekunder før første

crash sker. Herefter er den ikke længere brugbar. Det betyder man

end ikke kan logge ind i systemet for at få den informationer der

skulle sende løssum til.

Det er noget det hurtiste jeg har set at ransomware krypterer og

crasher en maskine. Man skal være mere end heldig såfremt man kan få

fat i den txt file der havner på ens desktop med oplysninger til

ransom informationer. Det vil jeg mene at almindelige brugerer ikke

kan nå. Efter crash er maskinen ubruglig.

De typiske netværks indikatorer for Ransomware

De findes ikke i LockerGoga. LockerGoga er helt tavs. Det

krypterer og crasher maskinerne med det samme. Her kan der dog være

ting jeg har ikke har opfyldt på test maskinen så som det var en vm

og at maskinen ikke var medlem af et AD osv. Crasher den med det

samme kan man jo ikke få ransom ud af dette malware. Derfor ville

det være et tool der er mere velegnet til at slette andre spor fra

hacking. Så jeg køber ikke helt ideen om dette bare er ransomware.

Slet ikke da teksten er som den er i README_LOCKED.txt. Det er for

atypisk. Jeg kan heller ikke se hvordan det skulle hoppe hen til et

AD uden det var plantet der først.

Det er flot lavet men jeg køber den ikke uden flere

beviser på det modsatte. Sjovt nok havde

Hydro netop koblet sig fra det norske overvågnings

netværk for Cyber angreb.

SRP Rules.

1 enester SRP rule jeg frigav i 16 September 2017 - Blog Post # 650

kunne forhindre LockerGoga i at køre..

Fox-IT vs Cobolt Strike

03 - Marts 2019 - Blog Post # 718

Frigivet list over IP adresser der har benyttet Cobolt

Strike

Cobolt

Strike er et pentest tool som eks Metasploit. Dette har

indeholdt en sårberhed, så man kunne se IP adresser der har benyttet

Cobolt Strike og haft en C2 kørende.

Fox-IT har frigivet en liste med IP-adresser. Denne indeholder

kun 2 danske IP adresser. Deloitte og CSC hvor datoen ikke er ny. Om

de så har benyttet dette tool eller de selv har været poppet er

uvis. Hælder til det sidste for hvem ville ligge en C2 på sin egen

adress range ??

IDS rules frigivet

Fox-IT har frigivet en IDS rule. Jeg har samlet denne rule og

testet om den virker. Ikke valideret for falske positiver. Det er

anbefalet med replay af egen trafik.

Ren IP liste

kan hentes her (OBS - Datoer er fjernet. Benyt den originale

liste for

validering såfremt noget matcher)

F-Response

24 - Februar 2019 - Blog Post # 717

F-Response til remote forensic

I forbindelse med forensic opgaver benytter vi i vores team

ind imellem

F-Response til remote forensic acquisition.

Det har sine fordele og sine ulemper. Den helt klart store fordel

er, at det jo er remote. Vi har ikke tid til at rejse rundt i verden

hele tiden, så kunne vi ikke lave andet end at være væk hjemmefra.

Så set på denne måde er det klart en kæmpe fordel. En big downside

med dette tool er at det kræver port forwarding ind til den host der

skal tages forensic image af.

Tænker man lidt over det, så vil jeg sige at det kommer til kundens

fordel. Normalt vile man lave en back connect ud på eks 443 eller

what ever port der nu er åben. Men set fra kundens synspunkt så får

de virkelig styr på hvad der lige sker og når de pludselig bare

ville se en spike i trafik til en remote IP og port de måske ikke

lige kender ville de nok droppe den meget hurtigt og derved ødelægge

vores forensic image. De besværligheder der er ved toolet er lagt

opvejet med fordelene.

I det store hele får det jobbet gjort, til en langt biligere

timepris for kunden osv osv...

IDS rules Frigivet

I forbindelse med F-Response har jeg frigivet IDS rules således at

man kan se når der bliver skabt forbindelser med F-Response. De er

ikke super stille......

Nets SMS phishing i omløb.

09 - Februar 2019 - Blog Post # 716

NETS SMS phishing

Denne gang lidt NETS SMS phishing fra et misbrugt TDC ejet domæne

placeret i Frankrig. Denne gang er der faktisk noget som Politiet og

TDC-CERT kan gå efter nemlig afsender hosten. Det misbrugte domæne

esenet[.]dk er noget som Yousee lader til at eje, men der er bare

ikke styr på det og slet ikke deres SPF og hvad laver IP adressen i

Frankrig ?

Jeg spottede det i går og allerede her til morgen var der lavet

ændringer i deres kode, så jeg antager at dem bag er yderst aktive

netop nu som jeg skriver her.

SMS delen er taget ned her til morgen (lader det til)

Det lader til at SMS delen er taget ned dog skal man ikke lade sig

snyde af det. Det kan sagtens være at bagmændene bare har lagt en

anden side op. Men sådan så det ud.

Lidt mere at gå efter

Denne url optræder ikke nogen steder i selv angrebet. Men den

findes.

IOC'er

Gratis IOC'er til den danske befolkning så de kan være advaret

og beskyttet.

Til Politiet og TDC-SOC

Original afsender host - mwumf0305[.]yousee[.]as8677[.]net IP

10[.]26[.]226[.]131

Den er vigtig at jagte........Den giver næste hop.

Sender IP

outgoing-yousee-3.gl-mut-gbl.as8677.net -

193[.]201[.]76[.]63

From: NETS EPAY Support <falouxs@esenet.dk>

Subject:

Faktura! 02-08-2019

Klik domæne med rederigering

serwer1955191[.]home[.]pl - IP 46[.]242[.]238[.]209

(Stadig aktiv og her sker der ændringer)

Rediregeret til

http://ananajri[.]com/dk/erk/dk

TDC ejet domæne

esenet[.]dk

SPF - v=spf1 include:mail.dk

PTR - smtp-in-yousee[.]gl-mut-gb[.].as8677[.]net -

193[.]201[.]76[.]57

MX IP - 193[.]201[.]76[.]57

HOST name - fpo9[.]mail[.]dk

e-boks - NemID phishing i omløb - Pas på derude.

6 Februar 2019 - Blog Post # 715

Spotte lidt e-boks / nemid phishing i omløb

Har samlet lidt man kan kigge efter herunder.

Dont click

Ved klik på linket bliver man sendt hertil - se billede

IOC'er

Mail sender IP - 202[.]40.176.34

Sender domain - cpanel[.]ranksitt[.]net

Subject: Vigtig besked

Bad domains

autovirallaunch[.]com

anthonio[.]nl

JA3S

Kig efter autovirallaunch

eee507f1f6e3763fb7eb1c265e18d1f7

JA3 Hashing

27 Januar 2019 - Blog Post # 714

Cool stuff

I forbindelse med et projekt omkring

JA3 hashing har jeg testet mulighederne med JA3 Hashing af

TLS/SSL forbindelser. Jeg har i denne forbindelse identificeret

nogen rigtig gode ting, dette kan bruges til og som bare ikke kan

leveres af nogen kommercielle produkter derude i dag. Dog er

efterhånden stor udbredelse i de fede open source løsninger der

findes derude.

PowerShell og Bitsadmin

Powershell og Bitsadmin er nogel gode ting i Windows verden der

giver rigtig gode og stærke scripting muligheder. Vi ser dog at

PowerShell og Bitadmin efterhånden indgår i det meste malware og

nruges flittigt til hacking og det kommer i mange forskellige

forklædninger som hacking frameworks i bla

Mange ønsker derfor at begrænse brugen at powershell især.

SANS har bla lige frigivet en mulighed for at kunne begrænse eller lukke helt af for Powershell, dog stadig med visse forbehold i mine øjne.En problem stilling som JA3 kan være med til at løse er identificering af PowerShell når dette bruges via https til at hente filer fra ikke godkendte domæner som eks microsoft.com . Hertil kan man benytte teknikker som stacking og lede efter de ukendte domæner og IP adresser som PowerShell forbinder sig til via https forbindelser.

Identificering

Før man kan identificere PowerShell forbindelser skal man kende alle

JA3 hashes der findes i forbindelse med PowerShell. Da PowerShell jo

er klienten vil den "altid" producere sin egen JA3 Hash alt efter

version der benyttes. En god start liste der kan benyttes er fra

Marcus Bakker og kan hentes

på Github her. Hunting i Security Onion er nu forholdsvis ret

simpel at opsætte. Dog skal der andre mitigeringer til såfremt der

ikke er tale om https.

I en af de seneste malspam kampanger benyttes netop PowerShell over https til at hente andrre second stage payloads. Fordi https benyttes kan man nu se en JA3 hash for netop Powershell der tilgår en IP adresse der ikke ligefrem er et Microsoft adresse eller et godkendt domæne. Ved at se på om der tilgås domæner / IP-adresser der ikke er et *.microsoft.com domæne. Denne form for hunting / stacking er virkelig noget der batter og som meget hurtigt kan afsløre mange former for malware eller uønsket ting der findes på ens netværk.

TOR Hunting

På samme måde som med PowerShell kan man jo også opsætte JA3 hunting

efter TOR browsers. Førhen lavede jeg IDS rules til dette, men er jo

begrænset af at de kun er sekvenser man får en alert på. Med JA3 i

Security Onion er disse nu 100% valide hver enste gang og

identificering af alle IP adresser en TOR browser forbinder sig

bliver identificeret med det samme. (TOR

skal ikke køre i dit net).

SSL/TLS interception

Igen med JA3 er det muligt at validere om man sidder på en internet

forbindelse hvor der foretages SSL/TLS inspection / intercention. En

inspection proxy vil altid være mellemand og ændre i ens SSL/TLS

opsætning. Dette ændre også ved JA3 og især JA3S (Server delen)

Dog kræver det at man først ved hvor det først ser ud på en "ren"

forbindelse i forhold til JA3 og JA3S. De skal pruducerer de samme

hashes hver gang. Som en

side bemærkning sker det både på Android mobil telefoner og på

IPhone. Herefter kan man opsætte validering på en Security Onion.

Når validering foretages skal man kende outside ip adressen på den

forbindelse man kommer fra og herefter se på de JA3 / JAS3 hashes

som der oprettes forbindelse med. Lige nu har jeg kun valideret

mobil telefoner på wireless forbindelser. Valideringer fra en laptop

er jeg igang med.

Man skal aldrig publicerer hvortil man foretager validering. Sker

dette kan en angriber jo bare lade forbndelsen til endepunktet glide

uhindret igennem i et SSL/TLS inspection modul og brugeren der

foretager validering vil jo så tro at alt er godt hvor det ikke er

tilfældet. Derfor tror jeg det er vigtigt at man foretager

validering imod netop det system man ønsker sikkert.

Alt efter hvordan man opsætter sin validering, er mange faktorer man

yderligere kan validere på, som eks bruger access, User-Agents,

chiphers der er tilgængelige osv. Det fede er at en der foretager

inispection ikke kan se, at det er en validering der foretages.

Hvorfor er det vigtigt

Man kunne jo arbejde eks i staten eller et andet hvor det kan være

vigtigt med en fortrolig forbindelse. Så kunne det være vigtigt at

forbindelsen man oprette en forbindelse på ikke bliver inspected.

Opretter man forbindelser til https sites hvor man benytter

brugernavn og password i https uden der er taget højde for så meget

andet (fy skamme brug 2FA) derved kan man have givet sit bruger navn

og paswword ud til uønsket personer / grupper. Det er i dag muligt

at stjæle bruger navne og passwords selv hen over en https

forbindelse med denne form for inspection muligheder på visse typer

https forbindelser.

Hvad med SSH

KEIHash er det nye guld til man på samme måde som med JA3 nu kan

foretage fingerprinting af SSH forbindelser. Didier Stevens har

frigivet et script til man med samme metodik også kan foretage

fingerprinting af SSH forbindelser. Dette er dog langt fra udbredt

endnu. Det bliver en af de nye

"kampe" jeg vil tage op igennem 2019 med bla. SANS og Brad Duncan

fra Security Onion.

Malware familier og skadelige Botnets

På samme måde som nævnt her, kan man på botnets der benytter https

identificere disse meget nemt med JA3. Lister med JA3 hashes findes

allerede derude til de mest kendte vi ser derude. Glæder mig netop

til at dette bliver mere og mere delt i MISP.

JA3 på den seneste Malware kampange er

6734f37431670b3ab4292b8f60f29984 og Cert Serial man kan kigge efter

er 00d3c24661f2471bbf

Et par anbefalinger

Brug altid IPSEC til endpoints / net du tror på. Bemærk at det man

faktisk tror på, også kan interceptes bare lidt længere ude. Brug

2FA alle de steder du kan og helst ikke hen over en mobil telefon.

VPN klienter der benytter ren SSL/TLS kan man i min verden ikke så

tillidsfulde at benytte slet ikke uden 2FA og certificate-pinning

osv.

For at kæmpe lidt mod SSL/TLS inspection kan man begynde at bruge

QUIC protokollen.

SSL/TLS inspection er skrald i mange tilfælde og giver ikke den

sikkerhed man faktisk stiler efter., men gør dine brugere usikre i

flere tilfælde end det er godt, og det kan alligevel ikke scanne ind

i det fleste moderne tiltag. Spar dine penge og brug dem på at lære

at håndterer dine endpoints. SSL/TLS inspection er opfundet for at

scanne efter skadelig kode i eks exe filer. Men faktum er at det er

for nemt at skjule filer så rigtig meget render igennem uden det

bliver scannet.

...Happy stacking :-)

RDP for Tunneling

24 Januar 2019 - Blog Post # 713

RDP Lateral Movement

Fireeye har lavet en fin artikel omkring RDP tunneling på hvad jeg

kalder for unormale porte. Den er bestemt værd at læse. RDP

Tunneling direkte ind til en Jump host..... Så dør ideen om en jump

host pænt hurtigt.

https://www.fireeye.com/blog/threat-research/2019/01/bypassing-network-restrictions-through-rdp-tunneling.html

Det er en super relevant artikel for mange, såfremt man ikke har styr på sin RDP og bare tillder det......Som RIGTIG mange gør. Der er fine anbefalinger med i artiklen. Vi siger tak herfra til det gode arbejde fireeye altid leverer.

IDS Rule

Jeg har selv frigivet en SNORT IDS rule til at spotte selv samme

tilbage i 2017 (sid:5024151) Fireeye har frigivet 2 IDS rules hvoraf

den ene er stort set identisk med den jeg frigav. Yderligere har de

frigivet en rule der spotter toolet.

Yderligere har jeg tilbage 2018 frigivet en IDS rule der

kigger efter SSH forbindelse til unormal porte man med fordel også

kan gøre brug af (sid:5024803)

JA3 Hashing

22 Januar 2019 - Blog Post # 712

Praktisk brug af JA3 Hashing

JA3 hashing af SSL/TLS forbindelser er forholdsvis en ny teknik

til at kunne fingerprinte SSL/TLS forbindelser.

Da jeg først læset om dette var jeg meget betaget, for hold da op en

simpel teknik til at kunne kunne genkende botnets mm der benytter

SSL/TLS forbindelser. I den virkelige verden foretages der md5

hashing af følgende værdier.

SSLVersion,Cipher,SSLExtension,EllipticCurve,EllipticCurvePointFormat.

JA3 er nok bedst forklaret her.

https://www.trustwave.com/en-us/resources/blogs/spiderlabs-blog/inspecting-encrypted-network-traffic-with-ja3/

Security Onion

Security Onion

har i deres seneste version netop frigivet JA3 Implementeringen.

Hvilket jeg siden det er blevet frigivet er noget af det eneste jeg

har brugt tid på. Jeg har virkelig testet en del på dette og har

fundet 2 praktisk eksempler jeg lige vil dele her udover de mange

andre ting det kan bruges til. Jeg kan samtidigt anbefale man

benytter

Suricata da dette også understøtter at man kan lave

IDS rules til JA3 fingerprints. Hos Talos (SNORT) sover de lidt

i timen.

Eksemple nr 1

Botnets der angriber fra mange forskellige IP adresser på samme tid

og fra mange forskellige lande var førhen stort set umulige at

identificerer. Nu tager det sekunder at forbinde alle IP adresser

sammen til det samme Botnet der angriber. Se eksemplet herunder. Man

skal lige være opmærksom på at JA3 er klient delen og JA3S er

server.

Destination IP er den samme og destination er den samme - Ikke vist

på billedet herunder. At lave automatisk firewall blokering rules er

super super nemt nu, til at lukke et botnet ude. Det er super super

nemt at finde SSL/TLS forbindelser der forsøger at skjule sig på

alle mulige underlige porte, de kan ikke længere skjules.

Eksemple 2

Man in the middel behøver vel ikke en præsentation mere. Foretages

der denne type angreb og man samtidigt ved hvordan klient og server

skal svare på en ren forbindelse. Så er det ikke længere svært at se

dette.

Blev lige opmærksom på dette da jeg så min kone fra hende arbejder

tilgå vores mail system. Her matched JA3 og JA3S ikke. Det vise sig

at være et SSL/TLS inspection modul på hendes arbejde der foretager

SSL/TLS inspection.

Det jeg også blev opmærksom på var at dette SSL/TLS inspection modul

rent fakttisk downgrader sikkerheden fra TLS 1.2 til TLS1.1. Hvilket

så ikke lykkedes da dette ikke er tilladt på mail systemet og derved

braker en forbindelse. Kan huske hun tidligere har brokket sig over

at hun ikke kan læse mail når hun er på virksomhedes netværk.

Jeg er og bliver ikke tilhænger af SSL/TLS inspection. Det kan også

hurtigt argumenteres

at de ikke forbedre sikkerheden set på forbindelsen. Man må lære at

inspecte på endpointet. og ikke på forbindelsen. Dette kan sagtesns

lade sig gøre i dag. Der er også idag for mange ting der ikke kan

laves SSL/TLS inspection på. Dette gælder bla for perfect forward

secrecy som efterhånden snart er det meste. Desuden kan man bare

begynde at bruge QUIC så er det helt slut. Man kan også argumenterer

for at virksom heder med SSL/TLS inspection rent faktisk gør

internettet mere usikkert og i virkelighen ikke giver en ønsket

effekt mere, noget man virkelig skal være opmærksom på.

Men det er som sagt en "simpel" test man skal lave for at spotte

virksomheder der benytter SSL/TLS inspection. eller såfremt noget

vil lave SSLStrip attacks imod en.

MISP

Arbejder man med MISP til daglig, så er der også et

JA3 modul der kan lave JA3 hashing.

ecrimelabs har et der kan lave JA3 fra PCAP filer i deres MISP

implementering.

JA3 er super super fedt........

NanoCore Trojan

09 Januar 2019 - Blog Post # 711

NanoCore Trojan

Et mere eller mindre perfekt RAT/ backdoor framework. Framework

fordi der findes rigtig mange moduler denne Trojan kan bundles med.

Man kan finde rigtig mange artikler på Internettet om misbrug og

deploy af denne fra flere forskellige exploit kits til Malware SPAM

kampanger.

Taylor Huddleston der lavede det, har netop fået 33 måneder i

skyggen.

Seneste kampange er set 4 Januar 2019.

Trafik

Trafikken dette skaber er mere eller mindre perfekt til at bypasse

rigtig mange systemer: I den test jeg selv satte op var der ikke

nogen IDS eller AV alerts. Man kan builde en ganske "ukendt" Trojan

på sekunder klar til deploy.

Trafikken er ganske ukendt og man kan "bedst" analysere denne

såfremt man vælger at decode denne trafik som NNTP trafik i

Wireshark. Ellers vil det bare ligne noget ganske ukendt trafik.

Måske kan andet også benyttes men har ikke lige tjekket alle

protokoller at decode med.

IDS Rule sets

Ved gennemgang af alle de forskellige IDS rule sets, kunne jeg godt

finde IDS rules der ville spotte NanoCore men de fandt som sagt ikke

den nye version jeg selv lavede. Noget jeg hurtigt opdagede var at

alle IDS rules var meget målrettet de forskellige kampanger jeg tror

man har spottet igennem tiden, derfor tog det en del tid denne gang

for at se om det var muligt at lave en en IDS rule der kunne finde

de forgående kampanger og samtidigt finde den jeg selv testede med.

Det lykkedes heldigvis pænt godt uden falske positiver tjekket på ca

500Gb trafikdata.

Anbefaling

Benyt SRP rules på exe filer fra Windows startup folders. Klik ikke

på noget du ikke kender.....

IDS Rule frigivet

Har frigivet en flowbit rule der er meget præcis. Så trigger denne

er man meget sansynligt inficeret med NanoCore. Finder nuværende og

tidligere versioner.

China Hopper

05 Januar 2019 - Blog Post # 710

China Hopper

China Hopper er en velkendt

gammel web-shell og en af de mindste af slagsen. For mere end 10

år siden faldt jeg over ændret jpeg filer fra web-defaced

web-servers. Disse indeholdt netop det som

Dider Stevens beskriver her som er indlejret PHP tags i comments

i jpeg filer.

Typisk vil china hopper gerne benytte b64 encoding for at slører

hvad den laver. Den benytter bla en

System.Convert.FromBase64String Denne

kan nemt spottes.

Exploit

China hopper er en gammel web-shell og bruges den, findes der

faktisk et

exploit fra metasploit til at kunne overtage en china hopper

inficeret web-server, hvilket betyder endnu flere kan få adgang til

systemet.

StegDetect

Jeg må indrømme at china hopper ikke fylder meget i koden. Den er

faktisk meget godt lavet og kører den dag i dag med meget lav AV

detection. Jeg kan huske at jeg tilbage i tiden første gang faldt

over dette grundet undersøgelser med

stegdetect

af jpeg filer fra netop defaced web-sites hvor billede filer ikke

var restored med. Her faldt jeg over MD5 summer som ikke længere

matchede på billede filer fra før systemer var infected.

Anbefaling

Kom nu væk fra de gamle Windows web-servers som 2003 2008 og 2012 og

benyt opdateret AV på jeres web-servers.Ved defacement tjek alle

jpeg billeder inden du vælger ikke at restore disse.

Sæt .NET trust Levels til High

IDS rule frigivet

Tjekker for mulige

strings i forbindelse med China hopper samt jeg tidligere at

frigivet IDS rules når web sites er blevet defaced sidst nævnte er

en rigtig god indikator.

Blog posts

Alt hvad jeg har skrevet om igennem 2019